本日、さくらインターネット様より下記ニュースが参りました。

NTP(Network Time Protocol)の脆弱性を悪用したDDOS攻撃を多くのサーバーで確認しているそうです。

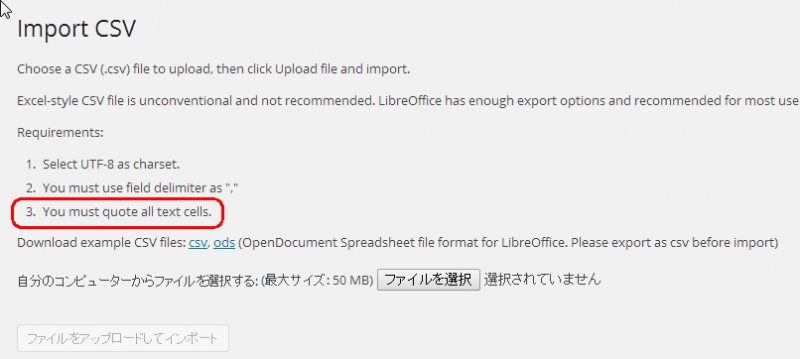

対策については・・・

単純には NTP を利用していない場合、NTPを停止する

/etc/init.d/ntpd stop chkconfig ntpd off

利用しているかどうかわからない場合は下記のことを確認し

「disable monitor」を追加して monlist 機能を無効にしてください。

以下のようにアクセス元を制限しているか確認(していなければ追加)

vi /etc/ntp.conf

restrict default ignore restrict -6 default ignore restrict 127.0.0.1 restrict ntp1.sakura.ad.jp kod nomodify notrap nopeer noquery server ntp1.sakura.ad.jp

※さくらインターネットの設定です。その他読み替えてください。

そしてこのファイルの最後に「disable monitor」を付ける

vi /etc/ntp.conf

※最後の行に追記する

disable monitor

そしてNTPD再起動

/etc/init.d/ntpd restart

対策は確実に!!